TTO - Mã độc đồng loạt tấn công nhiều tổ chức, doanh nghiệp trên 74 quốc gia ngày 12 và 13-5 vừa qua không chỉ tống tiền, chúng bắt đầu đe dọa đến tính mạng con người.

|

| Tấn công mạng nhắm vào bệnh viện là hành động ít gặp của tội phạm mạng nhưng cũng là hồi chuông cảnh báo mức độ nguy hiểm - Ảnh: Financial Times |

* Nhìn lại 2016: Mất tiền vì ransomware nhưng không lưu tâm

Ransomware là thuật ngữ giới an ninh mạng gọi loại mã độc khi lây nhiễm vào máy tính hoặc thiết bị của nạn nhân, nó sẽ mã hóa dữ liệu có chủ đích (thường là dạng dữ liệu văn bản, hay các tập tin theo định dạng chỉ định trước) hoặc ứng dụng rồi tống tiền nạn nhân nộp tiền kỹ thuật số Bitcoin (BTC) qua các mạng ngầm khó truy vết.

Nạn nhân thường khó có thể lấy lại dữ liệu đã mã hóa trừ khi có trong tay chìa khóa giải mã. Thậm chí kể cả khi họ nộp tiền cho tội phạm thì chưa chắc kẻ gian sẽ trả lại dữ liệu. Đó là điểm chết của các doanh nghiệp khi ransomware thâm nhập vào hệ thống máy tính của họ.

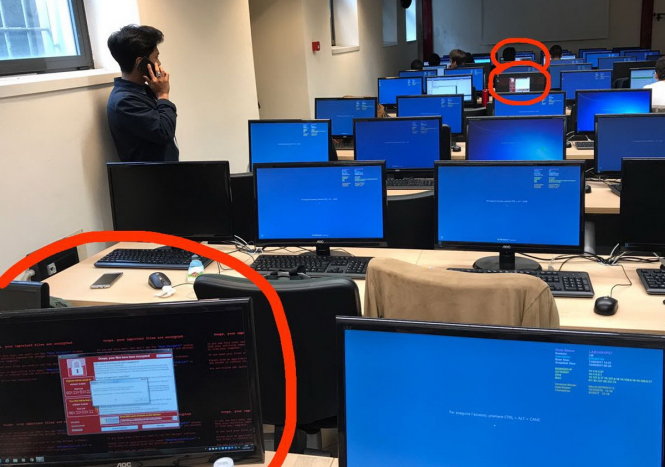

|

| Các máy tính trong mạng tê liệt và hiện những thông báo đòi tiền chuộc bởi ransomware - Ảnh: Zero Hedge |

Ransomware đã hiện hữu và phát triển chóng mặt trong ba năm qua vì mức độ lợi nhuận thu về cho tội phạm mạng tính theo triệu đôla, nhưng hầu hết người dùng máy tính và thiết bị di động đều chưa biết đến loại mã độc dạng này. Và trong sự kiện tuần qua, cả thế giới bắt đầu rùng mình biết về ransomware được đặt tên WannaCry (Muốn khóc - pv) hay tên đầy đủ Ransom:Win32/WannaCrypt và tác hại của nó, mức độ và khả năng ảnh hưởng.

* Xem: Mã độc tống tiền tấn công hơn 57.000 máy tính hơn 90 nước

| WannaCry lây lan tới các trường đại học, một hãng viễn thông lớn của Tây Ban Nha, tập đoàn FedEx của Mỹ, hãng viễn thông Megafon của Nga và Bộ nội vụ Nga (Bộ nội vụ Nga xác nhận gần 1% máy tính của họ đã bị nhiễm mã độc) |

|

theo CNN |

Ransomware có thể giết người?

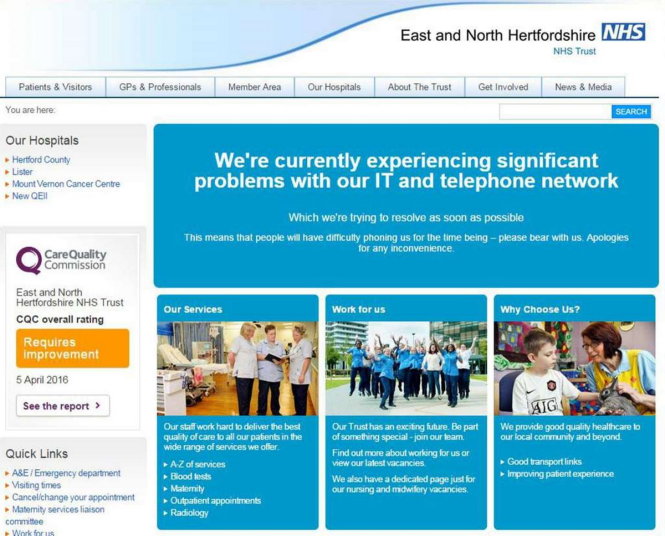

Trực tiếp thì không, nhưng gián tiếp thì có. Minh chứng cho điều này là hàng loạt bệnh viện ở Anh quốc bị tấn công mạng, khiến hệ thống máy tính và mạng điện thoại điều khiển bởi máy tính bị ngừng trệ.

Không thể nghi ngờ gì về tình trạng hỗn loạn và hoang mang cho bệnh viện lẫn bệnh nhân mà bọn tội phạm mạng gây ra vừa qua. Dữ liệu hồ sơ sức khỏe, bệnh tình của bệnh nhân, tình trạng của người đang điều trị hay hệ thống liên lạc... đều ngừng trệ hoặc rơi vào tay tội phạm mạng nắm giữ, và tồi tệ hơn là tống tiền thông qua mã độc ransomware.

|

| Thông báo tình trạng ngừng hoạt động hệ thống liên lạc của bệnh viện East and North Hertfordshire thuộc hệ thống NHS Trust ngày 12-5 - Ảnh: The Telegraph |

Theo CNN, một số bệnh viện trước tình hình khẩn cấp trên buộc phải ra thông báo khuyến cáo người bệnh tạm thời khoan đến bệnh viện, trừ những trường hợp nguy cấp.

| Qua cuộc tấn công nhắm vào các bệnh viện ở Anh, mã độc mã hóa dữ liệu tống tiền (ransomware) cho thấy có thể tác động trực tiếp đến tính mạng con người, tạo ra bối cảnh hỗn loạn cho cả một quốc gia |

Trang tin công nghệ TechCrunch đưa ra thông tin về một con số "rùng mình" hơn, khoảng 85% bệnh viện tại Mỹ không có một chuyên gia an ninh mạng trong đội ngũ công nghệ thông tin (IT). Và thậm chí nếu có, chuyên gia này cũng khó có cách gì cứu vãn hậu quả mà ransomware gây ra như vụ "rải thảm" hôm 12-5 vừa rồi.

Tỉ lệ trên ở Việt Nam sẽ là bao nhiêu phần trăm? - Câu trả lời có lẽ sẽ cho một thực tế đáng sợ.

* Xem: Khẩn cấp xử lý lây nhiễm mã độc tại Việt Nam

Trước nay, bệnh viện hiếm khi trở thành mục tiêu của tội phạm mạng, đặc biệt với giới hacker là không vì luôn có những quy chuẩn ngầm hiểu về "đạo đức". Tuy nhiên với WannaCry, mọi ảo tưởng lẫn sự chủ quan đều sụp đổ, và cái giá phải trả rất đắt, cả về nghĩa bóng lẫn nghĩa đen.

Xây chuồng nhanh trước khi mất bò

Việc cần làm ngay là cập nhật bản vá lỗi đã được Microsoft phát hành từ Tháng 3 (MS17-010) cho các máy tính đang chạy Windows. Điều này tránh được tấn công mạng lây nhiễm ransomware từ công cụ khai thác lỗi bảo mật của Cơ quan An ninh Quốc gia Mỹ (NSA) bị rò rỉ. Công cụ này đã được tội phạm mạng dùng để "rải thảm" WannaCry vừa qua.

Đối với Windows XP, Windows 8 và Windows Server 2003, dù đã hết thời hạn hỗ trợ kỹ thuật, Microsoft vẫn tung ra bản vá khẩn cho người dùng (lựa chọn phiên bản Windows và tải tại đây). Đây là động thái rất đáng hoan nghênh của Microsoft.

Bên cạnh đó, người dùng cá nhân và doanh nghiệp đều có phương án sao lưu dữ liệu quan trọng ra ổ lưu trữ gắn ngoài, không lưu vào phân vùng (partition)/ổ khác trên máy tính, có thể lưu trữ lên các dịch vụ "đám mây" nhưng cần lưu ý tính năng đồng bộ vô tình đưa mã độc "lên mây" chung vào dữ liệu.

Đối với doanh nghiệp và tổ chức thường xuyên/tự động sao lưu dữ liệu quan trọng, tạo thành nhiều bản sao định kỳ, cập nhật và lưu ra các thiết bị khác nhau.

* Xem: 2015-2016: Doanh nghiệp bị ransomware tống tiền hàng triệu đôla

Các chuyên gia Kaspersky trong thời gian qua đã tích cực phá vỡ nhiều mạng lưới tội phạm mạng rải thảm các loại ransomware, giành lấy các chìa khóa giải mã dữ liệu bị mã hóa bởi một số loại ransomware, đưa chúng vào các công cụ miễn phí cho cá nhân lẫn doanh nghiệp (tham khảo tại đây).

Ngoài ra, phần mềm Kaspersky Internet Security cũng đã tích hợp sẵn công cụ Anti-Ransomware, giúp người dùng an tâm phần nào trước sự nở rộ các biến thể của loại mã độc nguy hiểm này.

Nguồn: tuoitre.vn